Avant de suivre les étapes décrites dans cet article, assurez-vous que votre entreprise utilise des comptes personnels. Pour ce faire, vérifiez si la vue d’entreprise comporte la barre d’en-tête « Utilisateurs gérés par NOM DU COMPTE » en haut de l’écran.

Si vous voyez ceci, votre entreprise utilise des utilisateurs gérés et vous devez suivre un processus différent pour configurer l’authentification unique SAML. Consulter « Configuration de l’authentification unique SAML pour Enterprise Managed Users ».

À propos de SSO SAML

L’authentification unique SAML donne aux propriétaires d’organisation et d’entreprise utilisant GitHub Enterprise Cloud un moyen de contrôler et de sécuriser l’accès aux ressources de l’organisation, comme les référentiels, les problèmes et les demandes de tirage.

Si vous configurez l’authentification unique SAML, les membres de votre organisation continueront de se connecter à leurs comptes personnels sur GitHub.com. Quand un membre accède à la plupart des ressources au sein de votre organisation, GitHub le redirige vers votre fournisseur d’identité à des fins d’authentification. Une fois l’authentification réussie, votre fournisseur d’identité redirige le membre vers GitHub. Pour plus d’informations, consultez « À propos de l’authentification unique SAML ».

Remarque : l’authentification unique SAML ne remplace pas le processus de connexion normal pour GitHub. Sauf si vous utilisez Enterprise Managed Users, les membres continueront de se connecter à leurs comptes personnels sur GitHub.com, et chaque compte personnel sera lié à une identité externe dans votre fournisseur d’identité.

Pour plus d'informations, consultez « À propos de la gestion des identités et des accès avec l’authentification unique SAML ».

Les propriétaires d’entreprise peuvent activer une authentification unique (SSO) SAML et une authentification centralisée via un fournisseur d’identité SAML dans toutes les organisations appartenant à un compte d’entreprise. Une fois que vous avez activé SSO SAML pour votre compte d’entreprise, SSO SAML est appliqué pour toutes les organisations appartenant à votre compte d’entreprise. Tous les membres devront s’authentifier à l’aide de SSO SAML pour accéder aux organisations dont ils sont membres, et les propriétaires d’entreprise devront s’authentifier à l’aide de SSO SAML lors de l’accès à un compte d’entreprise.

Pour accéder aux ressources de chaque organisation sur GitHub Enterprise Cloud, le membre doit disposer d’une session SAML active dans son navigateur. Pour accéder aux ressources protégées de chaque organisation à l’aide de l’API et de Git, le membre doit utiliser un personal access token ou une clé SSH dont le membre a autorisé l’utilisation avec l’organisation. Les propriétaires d’entreprise peuvent afficher et révoquer l’identité liée, les sessions actives ou les informations d’identification autorisées à tout moment. Pour plus d'informations, consultez « Visualisation et gestion de l’accès SAML d’un utilisateur à votre entreprise ».

Remarque : Vous ne pouvez pas configurer SCIM pour votre compte d’entreprise, sauf si votre compte a été créé pour Enterprise Managed Users. Pour plus d’informations, consultez « À propos d’Enterprise Managed Users ».

Si vous n’utilisez pas Enterprise Managed Users, et que vous souhaitez utiliser le provisionnement SCIM, vous devez configurer l’authentification unique SAML au niveau de l’organisation, et non au niveau de l’entreprise. Pour plus d’informations, consultez « À propos de la gestion des identités et des accès avec l’authentification unique SAML ».

Lorsque l’authentification unique (SSO) SAML est désactivée, toutes les identités externes liées sont supprimées de GitHub Enterprise Cloud.

Après avoir activé l’authentification unique SAML, il peut être nécessaire de révoquer et de réautoriser les autorisations OAuth app et GitHub App avant de pouvoir accéder à l’organisation. Pour plus d’informations, consultez « Autorisation des applications OAuth ».

Fournisseurs d'identité pris en charge

GitHub Enterprise Cloud prend en charge l’authentification unique (SSO) SAML avec des fournisseurs d’identité qui implémentent la norme SAML 2.0. Pour plus d’informations, consultez le Wiki SAML sur le site web OASIS.

GitHub prend officiellement en charge et teste en interne les fournisseurs d’identité suivants.

- Microsoft services de fédération Active Directory (AD FS)

- Microsoft Entra ID (actuellement appelé Azure AD)

- Okta

- OneLogin

- PingOne

- Shibboleth

Pour plus d'informations sur la connexion de Microsoft Entra ID (précédemment appelé Azure AD) à votre entreprise, consultez Tutoriel : intégration de la SSO Microsoft Entra à GitHub Enterprise Cloud – Compte d'entreprise dans Microsoft Docs.

Application d'une authentification unique SAML pour les organisations dans votre compte d'entreprise

Lorsque vous appliquez une authentification unique SAML pour votre entreprise, la configuration de l'entreprise remplace toutes les configurations SAML existantes au niveau de l'organisation. Il existe des considérations particulières à prendre en compte lors de l’activation de l’authentification unique (SSO) SAML pour votre compte d’entreprise si l’une des organisations authentification appartenant au compte d’entreprise est déjà configurée pour utiliser la SSO SAML. Pour plus d'informations, consultez « Basculement de votre configuration SAML d’une organisation à un compte d’entreprise ».

Lorsque vous appliquez une authentification unique SAML pour une organisation, GitHub supprime tous les membres de l'organisation qui ne se sont pas authentifiés avec succès auprès votre fournisseur d'identité SAML. Lorsque vous avez besoin d'une SSO SAML pour votre entreprise, GitHub ne supprime pas les membres de l'entreprise qui ne se sont pas authentifiés avec succès auprès de votre fournisseur d'identité SAML. La prochaine fois qu'un membre accédera aux ressources de l'entreprise, il devra s'authentifier auprès de votre fournisseur d'identité SAML.

Pour plus d'informations sur l'activation de SAML à l'aide d'Okta, consultez « Configuration de l’authentification unique SAML pour votre entreprise à l’aide d’Okta ».

-

Dans le coin supérieur droit de GitHub, cliquez sur votre photo de profil, puis sur Vos entreprises.

-

Dans la liste des entreprises, cliquez sur l’entreprise que vous souhaitez afficher.

-

Sur le côté gauche de la page, dans la barre latérale du compte d’entreprise, cliquez sur Paramètres.

-

Sous Paramètres, cliquez sur Sécurité de l’authentification.

-

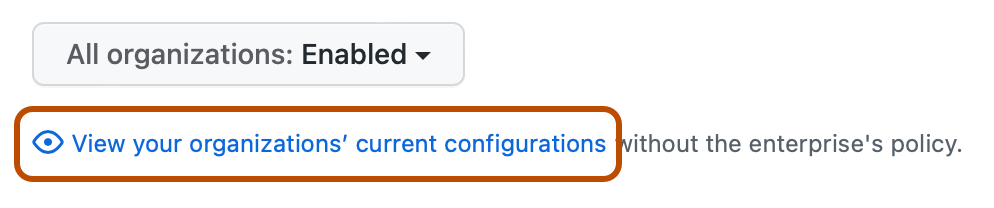

Si vous voulez voir la configuration actuelle de toutes les organisations dans le compte d’entreprise avant de changer le paramètre, cliquez sur Voir les configurations actuelles de vos organisations.

-

Sous « Authentification unique SAML », sélectionnez Exiger l'authentification SAML.

-

Dans le champ URL d'authentification, tapez le point de terminaison HTTP de votre fournisseur d'identité pour les demandes d'authentification unique. Cette valeur est disponible dans votre configuration de fournisseur d'identité.

-

Si vous le souhaitez, dans le champ Émetteur, tapez l'URL de votre émetteur SAML pour vérifier l'authenticité des messages envoyés.

-

Sous Certificat public, collez un certificat pour vérifier les réponses SAML. Il s'agit de la clé publique correspondant à la clé privée utilisée pour signer les réponses SAML.

Pour trouver le certificat, reportez-vous à la documentation de votre IdP. Certains IdP l'appellent un certificat X.509.

-

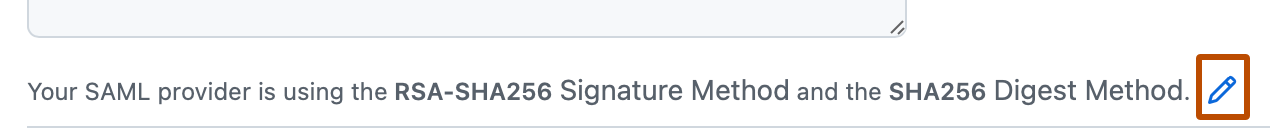

Sous votre certificat public, à droite des méthodes de signature et de synthèse actuelles, cliquez sur .

-

Sélectionnez les menus déroulants Méthode de signature et Méthode de synthèse, puis cliquez sur l’algorithme de hachage utilisé par votre émetteur SAML.

-

Avant d'activer l'authentification unique SAML pour votre entreprise, pour vérifier que les informations que vous avez entrées sont correctes, cliquez sur Tester la configuration SAML. Ce test utilise l’authentification lancée par le fournisseur de services (lancée par le SP). Il doit réussir pour que vous puissiez enregistrer les paramètres SAML.

-

Cliquez sur Enregistrer.

-

Pour vous assurer que vous pouvez toujours accéder à votre entreprise sur GitHub si votre fournisseur d’identité n’est pas disponible à l’avenir, cliquez sur Télécharger, Imprimer ou Copier pour enregistrer vos codes de récupération. Pour plus d’informations, consultez « Téléchargement des codes de récupération de votre compte d’entreprise pour l’authentification unique ».